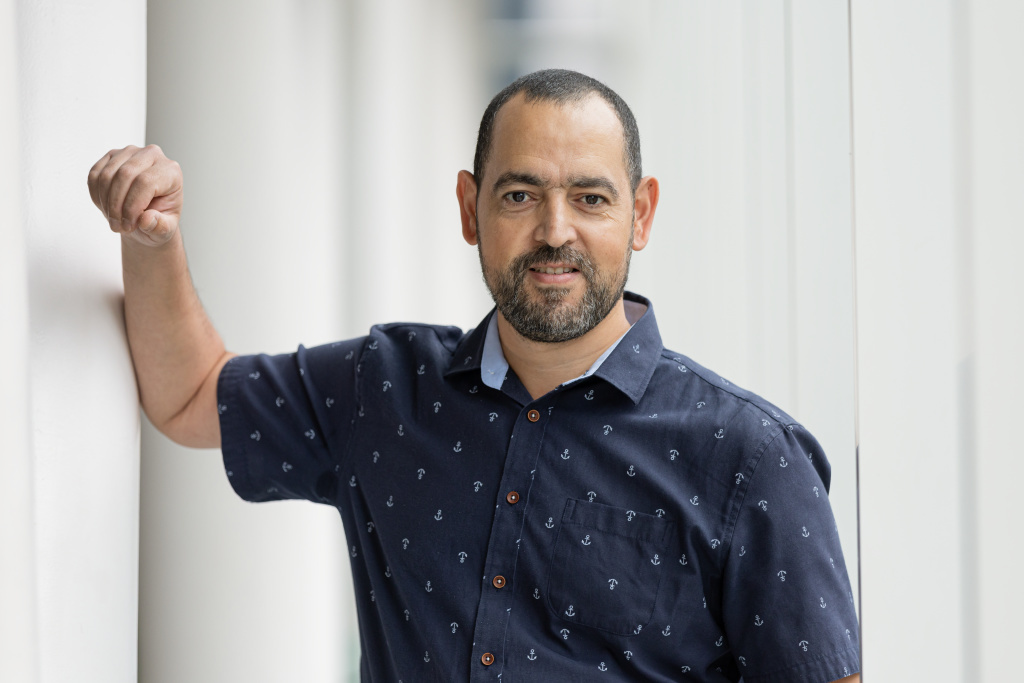

Chamseddine Talhi

Professeur

Département

Département de génie logiciel et des TI

Formation

Dipl. d’ingénieur (Annaba, Algérie), M.Sc. (Constantine, Algérie), Ph.D. (Université Laval)

Bureau

A-4497

Courriel

Vue d'ensemble

Talhi, Chamseddine

Unités de recherche

Axe de recherche

- Technologies de l’information et des communications

Expertises

- Virtualisation et sécurité des systèmes embarquées

- Détection d'intrusion dans les téléphones intelligents

- Sécurité des plateformes Android

- Sécurité du Cloud

- Politiques et mécanismes de sécurité informatique

- Cyber criminalistique

- Génie logiciel dirigé par les modèles

Encadrements

- En codirection avec : Sellam, Yoann

Sélection d’un cadre de référence de Cybersécurité, évaluation de la posture et élaboration d’une feuille de route, par Bélanger,Guillaume

Été 2020 - En codirection avec : Sao, Nicolas

Solution de sécurisation de secret dans un cloud hybride, par Malenfer-Henard,Vincent

Automne 2020 - En codirection avec : Proulx, Sylvain

Étude et intégration d’outils de détection de vulnérabilités dans un pipeline DevOps, par Klopfenstein,Luc

Été 2019 - En codirection avec : Haoues, Mohamed

Utiliser DLP pour contrer la fuite de données dans un contexte d'entreprise, par Diamedo,Liam

Été 2019 - En codirection avec : Sefsaf, Faouzi

Mise en place d'un système de management de la sécurité de l'information (SMSI), par Crouzet,Maxime

Hiver 2014 - En codirection avec : Beaumier, François

Solution d'auto-scaling pour une plate-forme d'exécution basée sur Mesos et Marathon, par Marcoux,Jean-François

Été 2016 - En codirection avec : Lavoie, Jean-François

Déploiement et migration de nouvelle génération de routeurs dans un réseau de télécommunications, par Imadali,Safia

Automne 2022 - En codirection avec : Piasco, Cédric

Analyse et étude de solutions pour le renforcement de la cybersécurité pour la plateforme médicale infonuagique Yoanie, par Mahamedi,Abdelhamid

Automne 2022 - En codirection avec :

L’humain au coeur de la sécurité des si : les nouveaux outils technologiques peuvent-ils améliorer la sensibilisation des équipes ?, par Gurnari,Dino

Été 2024 - En codirection avec : Caya, François

Conformance Testing for Precision Time Protocol Transparent Clock (PTP-TC) in ACCEDIAN VCX product, par El Brak,Said

Été 2019 - En codirection avec : Kipepo Kimbo, Yannick

Déploiement du réseau et configuration des équipements Juniper par automatisation, par Bensitel,Marouane

Automne 2018

- En codirection avec :

Audit de sécurité des systèmes d’informations Cas des réseaux définis par logiciel SDN, par Chahed,Rida

Été 2020 - En codirection avec :

Déploiement des réseaux virtuels sécurisés dans un environnement multi-domaines, par Zerouki,Ahmed

Hiver 2023 - En codirection avec :

Two Factor Authentication, par Kerdali,Tahar

Automne 2019 - En codirection avec :

Détection automatique des vulnérabilités d'une application Web en mode Devops, par Mejdi,Redouane

Hiver 2020 - En codirection avec :

Environnement d'enseignement de la cyber sécurité et Pentest, par Ramoo,Prahveer Kumar

Été 2020 - En codirection avec :

Vers un mécanisme de détection d'intrusion pour les téléphones intelligents, par Nicot,Sébastien

Hiver 2011 - En codirection avec :

Lutte efficace contre le spam, par Kouadio,Konan Pacome

Hiver 2015 - En codirection avec :

Surveillance d'applications malveillantes sur les téléphones intelligents, par Yepndjouo,Alain Aime

Hiver 2012 - En codirection avec :

Détection d'attaques distribuées de déni de service dans le réseaux 3G et 4G, par Techini,Ahmed

Hiver 2012 - En codirection avec :

Système d'analyse du comportement des réseaux basé sur un système détection d'intrusion, par Almanza Latorre,Jorge

Automne 2011 - En codirection avec :

Monitorage du réseau pour la détection de SPAMS, par Kouakou,Clement

Été 2012 - En codirection avec :

Gouvernance des réseaux pour le renforcement de la sécurité, par Gaye,Séybani

Hiver 2012 - En codirection avec :

Sécurisation d'un réseau virtuel utilisant un système de détection d'intrusion (snort) et politiques de sécurité, par Cols Mejia,Jose German

Hiver 2013 - En codirection avec :

Étude des attaques DOS dans les réseaux WLAN: vulnérabilités, risques et contre-mesures, par Tao,Kadjogbola

Hiver 2013 - En codirection avec :

Vulnérabilités et attaques dans IMs, par El Abass,Mohamed El Bechir

Hiver 2013 - En codirection avec :

Mise en place d'un programme de sensibilisation des employés aux défis de la cybersécurité : Cas de l'entreprise Cooper Inc., par Donkou Tchapgang,Bayard Ferry

Automne 2019 - En codirection avec :

Réplication de données pour la reprise d'activités après sinistre, par Ayoub,Brahim

Été 2014 - En codirection avec :

Profilage des ressources des smartphones pour une adaptation en temps-réel des mécanismes de détection d'anomalies, par De Talhouët,Alexis

Automne 2014 - En codirection avec :

Clustering de systèmes embarqués ARM en se basant sur les conteneurs Linux, par Gueye,Mouhamad Fadel

Automne 2016 - En codirection avec :

Évaluation des performances des conteneurs Linux sur des systèmes à ressources limitées, par Kandja,Eric Mutakana

Automne 2017 - En codirection avec :

Framework de test d'intrusion comme service TAAS dans un environnement info nuage, par Gueye,Khadim

Automne 2016 - En codirection avec :

Framwork pour le développement des applications SAAS Multitenants, par Hassairi,Mohamed

Hiver 2016 - En codirection avec :

Solutions multilocataires SDN-Openflow en utilisant le contrôleur POX, par Messemen,Walid

Hiver 2016 - En codirection avec :

Infrastructure fondée sur l'émulation permettant l'évaluation de la performance des réseaux SDN-Openflow, par Torrealba Macho,Enrique

Automne 2016 - En codirection avec :

Service de fonctions réseau virtualisées (VNF) dans un environnement multilocataire, par Sampin,Emmanuel

Automne 2016 - En codirection avec :

Gestion des Switch virtuels pour le partage d'infrastructures réseau, par Bahjaoui,Yassine

Hiver 2017 - En codirection avec :

Pentesting dans un environnement simulé et contre-mesure de sécurité, par Ngueyon Kemayou,Christelle

Hiver 2019 - En codirection avec :

Intégration optimale de réseaux virtuels sous contraintes de sécurité, par Aissani,Amar

Été 2022 - En codirection avec :

La sécurité dans les Software Defined Network (SDN) et les réseaux 5G basés sur SDN, par Chapelet,Alexis

Été 2021 - En codirection avec :

Implémentation et évaluation des IDS basés conteneurs sur les plateformes IoT, par Bouklioua,Abderrahmane

Été 2018 - En codirection avec :

Étude et rétro-ingénierie d'exploits root kernel Android, par Porcher,Hugo

Hiver 2018 - En codirection avec :

Automatisation intelligente pour la mise en échelle des PODS dans une plateforme kubernetes, par Zouaoui,Ala

Été 2019 - En codirection avec :

Conception et sécurisation des patrons de réseaux d'entreprises hébergés dans le nuage informatique, par Lalama,Dawoud

Automne 2023 - En codirection avec :

Analyse de données pour la détection de Malwares, par Faivre,Hugo

Été 2019 - En codirection avec :

Étude des systèmes de détection d'intrusion et des pentesting, par Jirari,Zakaria

Hiver 2019 - En codirection avec :

P-Code Based Classification to Detect Malicious VBA Macro, par Huneault-LeBlanc,Simon

Hiver 2019 - En codirection avec :

La sécurité des réseaux définis par logiciel, par Hakkani,Mohamed Fayçal

Été 2020 - En codirection avec :

Détection des vulnérabilités des contrôleurs SDN, par Hadj Moussa,Khaled

Automne 2020 - En codirection avec :

Apprentissage automatique pour l’orchestration de services avec contraintes de sécurité, par Harichane,Ishak

Automne 2023 - En codirection avec :

Collecte efficace de données pour une authentification continue des utilisateurs, par Farhat,Oussama

Automne 2020 - En codirection avec :

Développement d’une librairie partagée DevSecOps sur Jenkins, par Djabri,Chiheb

Été 2023

- En codirection avec :

Apprentissage fédéré pour la détection des intrusions, par Ayed,Mohamed Ali

Hiver 2022 - En codirection avec :

Intégration optimale de réseau virtuel dans les environnements multi-domaines sous contraintes de sécurité, par Fedaouche,Amal

Automne 2021 - En codirection avec : Gherbi, Abdelouahed

Détection des rootkits niveau noyau basée sur LTTNG, par Slaimia,Tarek

Été 2015 - En codirection avec : Cheriet, Mohamed

Towards Flexible, Scalable and Autonomic Virtual Tenant Slices, par Fekih Ahmed,Mohamed

Hiver 2015 - En codirection avec :

Securing Enterprise Systems Data on Smart Devices, par Elserngawy,Mohamed

Hiver 2015 - En codirection avec : Hamou-Lhadj, Abdelwahab

Détection d'anomalies basée sur l'hôte, pour les systèmes à ressources limitées, par Ben Attia,Maroua

Été 2015 - En codirection avec : Hamou-Lhadj, Abdelwahab

Accélération des traitements de la sécurité mobile avec le calcul parallèle, par Abdellatif,Manel

Hiver 2016 - En codirection avec : El boussaidi, Ghizlane

Solution centralisée de contrôle d'accès basée sur la réécriture d'applications pour la plateforme Android, par Boudar,Oussama

Hiver 2016 - En codirection avec :

Mise en place d'un cluster de systèmes ARM pour des solutions de sécurité, par Zagdene,Ghassen

Hiver 2016 - En codirection avec :

Un système de collecte télémétrique pour NFV sur une plateforme Kubernetes au niveau d’un mini-centre de données, par Turki,Assia

Été 2021 - En codirection avec :

Coretic : Nouvelle écriture des règles pour améliorer l'isolation et la composition en SDN, par Kaba,Moussa

Hiver 2018 - En codirection avec :

APSL : Langage de spécification des politiques de sécurité basées sur le contexte pour le contrôle des applications Android, par Elarbi,Mahdi

Hiver 2018 - En codirection avec :

Privacy-Preserving Framework for Smart Home using Attribute Based Encryption, par Chowdhury,Rasel

Été 2018 - En codirection avec :

Un apprentissage fédéré avec une sélection de clients pour la détection d’intrusions réseau, par Bououdina,Selma

Automne 2019 - En codirection avec :

Analyse des requêtes http pour la détection d'intrusion web, par Lagrini,Othmane

Automne 2021 - En codirection avec :

Framework de gestion des chaînes de services déployées sur une passerelle IoT, par Abdi,Ramy

Été 2019 - En codirection avec :

Gestion efficace de mécanismes de détection d'intrusion basés sur l'apprentissage machine (ML), par Altidor,Jean-Bernard

Été 2024 - En codirection avec :

Détection d'intrusion décentralisée basée sur l'apprentissage automatique, par Zouahi,Hafidh

Automne 2023 - En codirection avec : Ould-Slimane, Hakima

Apprentissage par renforcement pour une cybersécurité résiliente, par El Jizi,Khaled

Hiver 2024 - En codirection avec : Zhang, Kaiwen

Monétisation à l'aide des chaînes de blocs pour les marchés de données de l'Internet des Objets, par Badreddine,Wiem

Été 2020 - En codirection avec : Zhang, Kaiwen

Un modèle de tokenisation basé sur la chaîne de blocs pour la traçabilité et la conformité de la collecte de données, par Chouchane,Alaeddine

Été 2020 - En codirection avec :

Détection de la persistance des compromissions suites aux cyberattaques dans un réseau d'entreprise, par Nikulshin,Viktor

Été 2024

- En codirection avec : Mourad, Azzam

Proactive and Intelligent Monitoring and Orchestration of Cloud Native Application, par Chowdhury,Rasel

Hiver 2024 - En codirection avec : Robert, Jean-Marc

Anomaly Detection System Using System Calls for Android Smartphone System, par Amamra,Abdelfattah

Hiver 2015 - En codirection avec : Kara, Nadjia

Context and Resource Aware Cloud-Based Solution for Efficent and Scalable Multi-Persona Mobile Computing, par Tout,Hanine

Hiver 2018 - En codirection avec : Boucheneb, Hanifa

Event-Driven Multi-Tenant Intrusion Detection System, par Hawedi,Mohamed Omran Ali

Automne 2019 - En codirection avec :

Adaptive Context-Aware Security for Android and IoT Smart Applications, par Inshi,Saad

Été 2023 - En codirection avec :

Confidentiality and Privacy on Constrained Devices: Optimization Using Heuristic and Machine Learning Algorithms, par Bany Taha,Mohammad Mustafa Mousa

Hiver 2020 - En codirection avec : Kpodjedo, Sègla Jean-Luc

Dataset Generation and Machine Learning Approaches for Android Malware Detection, par Namrud,Zakeya

Hiver 2022 - En codirection avec : Mourad, Azzam

Adaptive Client Selection and Upgrade of Resources for Robust Federated Learning, par Abdul Rahman,Sawsan

Été 2022 - En codirection avec :

Machine Learning-Driven Visual Analysis for Phishing Detection, par Idhaim,Asem

Été 2024 - En codirection avec : Zhang, Kaiwen

Privacy-Preserving Federated Learning using Blockchain, par Khan,Muhammad KaleemUllah

Été 2024 - En codirection avec : Mourad, Azzam

Multimodal Behavioral Continuous Authentication Based on Activity Recognition, par Wazzeh,Mohamad

Été 2024 - En codirection avec : Otrok, Hadi

Federated Learning Model Based Contribution Calculation Optimization, par Dabberni,Mohamad Arfah

Été 2024 - En codirection avec : Zhang, Kaiwen

Performance Modeling, Analysis and Tuning of Blockchain Networks, par Shahsavari,Yahya

Automne 2022 - En codirection avec : Kaddoum, Georges

Differential Privacy for Federated Learning in the Context of Wireless Ad-hoc Networks, par Meftah,Aida

Été 2024 - En codirection avec : Ould-Slimane, Hakima

Identification continue de l'utilisateur sur un smartphone à l'aide de la biométrie comportementale, par Bouldjedri,Oussama

Hiver 2024 - En codirection avec : Ould-Slimane, Hakima

Chiffrement interrogeable et apprentissage automatique pour la détection des cyberattaques, par Tahmi,Omar

Été 2024

- En codirection avec :

Analyse de risques de la plateforme Android, par Men,Molin

Automne 2011 - En codirection avec :

Configuration d'un coupe feu pour la protection d'un réseau virtuel, par Dahmani,Jamal

Automne 2012 - En codirection avec :

Élaboration et évaluation d'un laboratoire de test d'intrusion, par Zerhouani,Abdelali

Hiver 2019 - En codirection avec :

Révolution et évolution du contrôleur SDN (Opendaylight), par Laribi,Souad

Hiver 2016 - En codirection avec : Aimeur, Esma

Gestionnaire de la vie privée dans le contexte de Feedback, par Hadjeres,Djamel

Été 2015 - En codirection avec :

Implantation d'un système de gestion des accès ; Access Control Server, par Dzefack,Mathurin

Hiver 2015 - En codirection avec :

Architecture de données pour "maison intelligente", par Belarbi,Aghilas

Automne 2016 - En codirection avec :

Apprentissage supervisé pour détecter les activités malveillantes dans les applications Android, par Bekhouche,Amer

Automne 2022

- En codirection avec :

Stagiaire/Assurance qualité logiciel, par Torrealba Macho,Enrique

Automne 2016 - En codirection avec :

Analyse de logiciels malveillants, par Porcher,Hugo

Hiver 2018 - En codirection avec :

Assurance qualité logicielle - EMS, par Zouaoui,Ala

Été 2019 - En codirection avec :

Assurance qualité logicielle (SQA) : développement des tests automatisés, par El Brak,Said

Été 2019 - En codirection avec :

Analyste en sécurité des TI, par Diamedo,Liam

Été 2019 - En codirection avec :

Développeur mobile (Android), par Harichane,Ishak

Automne 2023

Publications

- Yahya Shahsavari, Kaiwen Zhang, Chamseddine Talhi. 2019-04-09 « Modeling Bitcoin Network Performance ». Substance ÉTS

- Yahya Shahsavari, Kaiwen Zhang, Chamseddine Talhi. 2019-04-09 « Modélisation des performances du réseau Bitcoin ». Substance ÉTS

- Rasel Chowdhury, Chamseddine Talhi, Hakima Ould-Slimane, Azzam Mourad. 2024 « Proactive and intelligent monitoring and orchestration of cloud-native IP multimedia subsystem ». IEEE Open Journal of the Communications Society vol. 5. p. 139-155

- Sawsan Abdulrahman, Hakima Ould-Slimane, Rasel Chowdhury, Azzam Mourad, Chamseddine Talhi, Mohsen Guizani. 2023 « Adaptive upgrade of client resources for improving the quality of federated learning model ». IEEE Internet of Things Journal vol. 10 , nº 5. p. 4677-4687

- Muhsen Alkhalidy, Mohammad Bany Taha, Rasel Chowdhury, Hakima Ould-Slimane, Azzam Mourad, Chamseddine Talhi. 2023 « Vehicular edge based approach for optimizing urban data privacy ». IEEE Sensors Journal

- Mohamad Arafeh, Hadi Otrok, Hakima Ould-Slimane, Azzam Mourad, Chamseddine Talhi, Ernesto Damiani. 2023 « ModularFed: Leveraging modularity in federated learning frameworks ». Internet of Things vol. 22

- Mohamad Arafeh, Hakima Ould-Slimane, Hadi Otrok, Azzam Mourad, Chamseddine Talhi, Ernesto Damiani. 2023 « Data independent warmup scheme for non-IID federated learning ». Information Sciences vol. 623. p. 342-360

- Saad Inshi, Rasel Chowdhury, Hakima Ould-Slimane, Chamseddine Talhi. 2023 « Secure adaptive context-aware ABE for smart environments ». IoT vol. 4 , nº 2. p. 112-130

- Aida Meftah, Tri Nhu Do, Georges Kaddoum, Chamseddine Talhi, Satinder Singh. 2023 « Federated learning-enabled jamming detection and waveform classification for distributed tactical wireless networks ». IEEE Transactions on Network and Service Management vol. 20 , nº 4. p. 5053-5072

- Mohammad Bany Taha, Chamseddine Talhi, Hakima Ould-Slimane, Saed Alrabaee, Kim-Kwang Raymond Choo. 2023 « A multi-objective approach based on differential evolution and deep learning algorithms for VANETs ». IEEE Transactions on Vehicular Technology vol. 72 , nº 3. p. 3035-3050

- Mohamad Wazzeh, Hakima Ould-Slimane, Chamseddine Talhi, Azzam Mourad, Mohsen Guizani. 2023 « Privacy-preserving continuous authentication for mobile and IoT systems using warmup-based federated learning ». IEEE Network vol. 37 , nº 3. p. 224-230

- A. A. Al-daraiseh, R. Chowdhury, H. Ould-Slimane, C. Talhi, M. B. Taha. 2022 « Lightweight scheme for smart home environments using offloading technique ». International Journal of Communication Networks and Information Security vol. 14 , nº 1. p. 11-18

- Mohammad Bany Taha, Chamseddine Talhi, Hakima Ould-Slimane, Saed Alrabaee. 2022 « TD-PSO: Task distribution approach based on particle swarm optimization for vehicular ad hoc network ». Transactions on Emerging Telecommunications Technologies vol. 33 , nº 3

- Zakeya Namrud, Sègla Kpodjedo, Ahmed Bali, Chamseddine Talhi. 2022 « Deep-layer clustering to identify permission usage patterns of Android app categories ». IEEE Access vol. 10. p. 24240-24254

- Yahya Shahsavari, Kaiwen Zhang, Chamseddine Talhi. 2022 « A theoretical model for block propagation analysis in bitcoin network ». IEEE Transactions on Engineering Management vol. 69 , nº 4. p. 1459-1476

- Yahya Shahsavari, Kaiwen Zhang, Chamseddine Talhi. 2022 « Toward quantifying decentralization of blockchain networks with relay nodes ». Frontiers in Blockchain vol. 5

- Mohamed Yassin, Hakima Ould-slimane, Chamseddine Talhi, Hanifa Boucheneb. 2022 « Multi-tenant intrusion detection framework as a service for SaaS ». IEEE Transactions on Services Computing vol. 15 , nº 5. p. 2925-2938

- Namrud Zakeya, Kpodjedo Ségla, Talhi Chamseddine, Boaye Belle Alvine. 2022 « Probing AndroVul dataset for studies on Android malware classification ». Journal of King Saud University - Computer and Information Sciences vol. 34 , nº 9. p. 6883-6894

- Sawsan AbdulRahman, Hanine Tout, Azzam Mourad, Chamseddine Talhi. 2021 « FedMCCS: multicriteria client selection model for optimal IoT federated learning ». IEEE Internet of Things Journal vol. 8 , nº 6. p. 4723-4735

- Sawsan Abdulrahman, Hanine Tout, Hakima Ould-Slimane, Azzam Mourad, Chamseddine Talhi, Mohsen Guizani. 2021 « A survey on federated learning: The journey from centralized to distributed on-site learning and beyond ». IEEE Internet of Things Journal vol. 8 , nº 7. p. 5476-5497

- Zakeya Namrud, Sègla Kpodjedo, Chamseddine Talhi, Ahmed Bali, Alvine Boaye Belle. 2021 « Deep learning based android anomaly detection using a combination of vulnerabilities dataset ». Applied Sciences vol. 11 , nº 16

- Hanine Tout, Azzam Mourad, Nadjia Kara, Chamseddine Talhi. 2021 « Multi-persona mobility: Joint cost-effective and resource-aware mobile-edge computation offloading ». IEEE/ACM Transactions on Networking vol. 29 , nº 3. p. 1408-1421

- Mohammad Bany Taha, Hakima Ould-Slimane, Chamseddine Talhi. 2020 « Smart offloading technique for CP-ABE encryption schemes in constrained devices ». SN Applied Sciences vol. 2 , nº 2

- Sawsan Abdul Rahman, Hanine Tout, Chamseddine Talhi, Azzam Mourad. 2020 « Internet of things intrusion detection: Centralized, on-device, or federated learning? ». IEEE Network vol. 34 , nº 6. p. 310-317

- Toufic Dbouk, Azzam Mourad, Hadi Otrok, Hanine Tout, Chamseddine Talhi. 2019 « A novel ad-hoc mobile edge cloud offering security services through intelligent resource-aware offloading ». IEEE Transactions on Network and Service Management vol. 16 , nº 4. p. 1665-1680

- Hanine Tout, Nadja Kara, Chamseddine Talhi, Azzam Mourad. 2019 « Proactive machine learning-based solution for advanced manageability of multi-persona mobile computing ». Computers and Electrical Engineering vol. 80

- Hanine Tout, Chamseddine Talhi, Nadja Kara, Azzam Mourad. 2019 « Selective mobile cloud offloading to augment multi-persona performance and viability ». IEEE Transactions on Cloud Computing vol. 7 , nº 2. p. 314-328

- Mohamed Yassin, Chamseddine Talhi, Hanifa Boucheneb. 2019 « ITADP: an inter-tenant attack detection and prevention framework for multi-tenant SaaS ». Journal of Information Security and Applications vol. 49. p. 94-108

- Mohamed Hawedi, Chamseddine Talhi, Hanifa Boucheneb. 2018 « Multi-tenant intrusion detection system for public cloud (MTIDS) ». Journal of Supercomputing vol. 74 , nº 10. p. 5199-5230

- Wael Khreich, Syed Shariyar Murtaza, Abdelwahab Hamou-Lhadj, Chamseddine Talhi. 2018 « Combining heterogeneous anomaly detectors for improved software security ». Journal of Systems and Software vol. 137. p. 415-429

- Wael Khreich, Babak Khosravifar, Abdelwahab Hamou-Lhadj, Chamseddine Talhi. 2017 « An anomaly detection system based on variable N-gram features and one-class SVM ». Information and Software Technology vol. 91. p. 186-197

- Hanine Tout, Chamseddine Talhi, Nadjia Kara, Azzam Mourad. 2017 « Smart mobile computation offloading: Centralized selective and multi-objective approach ». Expert Systems with Applications vol. 80. p. 1-13

- Abdelfattah Amamra, Jean-Marc Robert, Andrien Abraham, Chamseddine Talhi. 2016 « Generative versus discriminative classifiers for android anomaly-based detection system using system calls filtering and abstraction process ». Security and Communication Networks vol. 9 , nº 16. p. 3483-3495

- Azzam Mourad, Hanine Tout, Chamseddine Talhi, Hadi Otrok, Hamdi Yahyaoui. 2016 « From model-driven specification to design-level set-based analysis of XACML policies ». Computers & Electrical Engineering vol. 52. p. 65-79

- Abdelfattah Amamra, Jean-Marc Robert, Chamseddine Talhi. 2015 « Enhancing malware detection for Android systems using a system call filtering and abstraction process ». Security and Communication Networks vol. 8 , nº 7. p. 1179-1192

- Hanine Tout, Azzam Mourad, Chamseddine Talhi, Hadi Otrok. 2015 « AOMD approach for context-adaptable and conflict-free Web services composition ». Computers and Electrical Engineering vol. 44. p. 200-217

- S. M. Hejazi, C. Talhi, M. Debbabi. 2009 « Extraction of forensically sensitive information from windows physical memory ». Digital Investigation vol. 6 , nº suppl.. p. S121-S131

- V. Lima, C. Talhi, D. Mouheb, M. Debbabi, L. Wang, Makan Pourzandi. 2009 « Formal verification and validation of UML 2.0 sequence diagrams using source and destination of messages ». Electronic Notes in Theoretical Computer Science vol. 254. p. 143-160

- Chamseddine Talhi, D. Mouheb, V. Lima, Mourad Debbabi, L. Wang, M. Pourzandi. 2009 « Usability of security specification approaches for UML design: A survey ». The Journal of Object Technology vol. 8 , nº 6. p. 103-122

- Seyed Mahmood Hejazi, Mourad Debbabi, Chamseddine Talhi. 2008 « Automated windows memory file extraction for cyber forensics investigation ». Journal of Digital Forensic Practice vol. 2 , nº 3. p. 117-131

- Chamseddine Talhi, Nadia Tawbi, Mourad Debbabi. 2008 « Execution monitoring enforcement under memory-limitation constraints ». Information and Computation vol. 206 , nº 2-4. p. 158-184

- M. Debbabi, M. Saleh, C. Talhi, S. Zhioua. 2006 « Vulnerability analysis of J2ME CLDC security ». The US DoD information assurance newsletter vol. 9 , nº 2. p. 18-24

- Mourad Debbabi, Mohamend Saleh, Chamseddine Talhi, Sami Zhioua. 2006 « Security evaluation of J2ME CLDC embedded java platform ». The Journal of Object Technology vol. 5 , nº 2. p. 125-154

- M. Debbabi, A. Mourad, C. Talhi, H. Yahyaoui. 2005 « Accelerating embedded Java for mobile devices ». IEEE Communications Magazine vol. 43 , nº 9. p. 80-85

- Mourad Debbabi, Abdelouahed Gherbi, Lamia Ketari, Chamseddine Talhi, Hamdi Yahyaoui, Sami Zhioua, Nadia Tawbi. 2005 « E-Bunny: A Dynamic Compiler for Embedded Java Virtual Machines ». The Journal of Object Technology vol. 4 , nº 1. p. 83-106

- Makan Pourzandi, Mohamed Fekih Ahmed, Mohamed Cheriet, Chamseddine Talhi. 2018-03-06 « Multi-tenant isolation in a cloud environment using software defined networking ».

- D. Mouheb, Chamseddine Talhi, M. Nouh, V. Lima, M. Debbabi, Li-Ping Wang, M. Pourzandi. 2010 « Aspect-oriented modeling for representing and integrating security concerns in UML ».

- Mohamad Arafeh, Mohamad Wazzeh, Hakima Ould-Slimane, Chamseddine Talhi, Azzam Mourad, Hadi Otrok. 2023 « Efficient privacy-preserving ML for IoT: Cluster-based split federated learning scheme for non-IID data ».

- Aida Meftah, Georges Kaddoum, Tri Nhu Do, Chamseddine Talhi. 2023 « Federated learning-based jamming detection for tactical terrestrial and non-terrestrial networks ».

- Omar Tahmi, Chamseddine Talhi, Yacine Challal. 2023 « Two-layer architecture for signature-based attacks detection over encrypted network traffic ».

- Mohamad Wazzeh, Mohamad Arafeh, Hakima Ould-Slimane, Chamseddine Talhi, Azzam Mourad, Hadi Otrok. 2023 « Towards cluster-based split federated learning approach for continuous user authentication ».

- Mohamad Arafeh, Ahmad Hammoud, Hadi Otrok, Azzam Mourad, Chamseddine Talhi, Zbignew Dziong. 2022 « Independent and Identically Distributed (IID) data assessment in federated learning ».

- Saad Inshi, Rasel Chowdhury, Hakima Ould-Slimane, Chamseddine Talhi. 2022 « Dynamic context-aware security in a tactical network using attribute-based encryption ».

- Aida Meftah, Georges Kaddoum, Tri Nhu Do, Chamseddine Talhi. 2022 « Federated learning-based jamming detection for distributed tactical wireless networks ».

- Yahya Shahsavari, Kaiwen Zhang, Chamseddine Talhi. 2022 « Performance modeling and analysis of hotstuff for blockchain consensus ».

- Ashraf Tahat, Azmi Al-Zaben, Lubna Saad El-Deen, Sara Abbad, Chamseddine Talhi. 2022 « An evaluation of machine learning algorithms in an experimental structural health monitoring system incorporating LoRa IoT connectivity ».

- Mohamed Ali Ayed, Chamseddine Talhi. 2021 « Federated learning for anomaly-based intrusion detection ».

- Wiem Badreddine, Zhang Kaiwen, Chamseddine Talhi. 2020 « Monetization using blockchains for IoT data marketplace ».

- Rasel Chowdhury, Chamseddine Talhi, Hakima Ould-Slimane, Azzam Mourad. 2020 « A framework for automated monitoring and orchestration of cloud-native applications ».

- Simon Huneault-Leblanc, Chamseddine Talhi. 2020 « P-Code based classification to detect malicious VBA macro ».

- Saad Inshi, Rasel Chowdhury, Mahdi Elarbi, Hakima Ould-Slimane, Chamseddine Talhi. 2020 « LCA-ABE: Lightweight context-aware encryption for android applications ».

- Zakeya Namrud, Sègla Kpodjedo, Chamseddine Talhi. 2020 « AndroVul: A repository for android security vulnerabilities ».

- Yahya Shahsavari, Kaiwen Zhang, Chamseddine Talhi. 2019 « A theoretical model for fork analysis in the bitcoin network ».

- Yahya Shahsavari, Kaiwen Zhang, Chamseddine Talhi. 2019 « Performance modeling and analysis of the bitcoin inventory protocol ».

- Mohammad Bany Taha, Chamseddine Talhi, Hakima Ould-Slimane. 2019 « Performance evaluation of CP-ABE schemes under constrained devices ».

- Mohammad Bany Taha, Chamseddine Talhi, Hakima Ould-Slimanec. 2019 « A cluster of CP-ABE microservices for VANET ».

- Mohamed Hawedi, Chamseddine Talhi, Hafina Boucheneb. 2018 « Security as a service for public cloud tenants (SaaS) ».

- Ashraf Tahat, Ruba Aburub, Aseel Al-Zyoude, Chamseddine Talhi. 2018 « A smart city environmental monitoring network and analysis relying on big data techniques ».

- Rasel Chowdhury, Hakima Ould-Slimane, Chamseddine Talhi, Mohamed Cheriet. 2017 « Attribute-based encryption for preserving smart home data privacy ».

- Abderrahmane Ledjiar, Emmanuel Sampin, Chamseddine Talhi, Mohamed Cheriet. 2017 « Network function virtualization as a service for multi-tenant software defined networks ».

- Mohamed Yassin, Hakima Ould-Slimane, Chamseddine Talhi, Hanifa Boucheneb. 2017 « SQLIIDaaS: A SQL injection intrusion detection framework as a service for SaaS providers ».

- Toufic Dbouk, Azzam Mourad, Hadi Otrok, Chamseddine Talhi. 2016 « Towards ad-hoc cloud based approach for mobile intrusion detection ».

- Manel Abdellatif, Chamseddine Talhi, Abdelwahab Hamou-Lhadj, Michel Dagenais. 2015 « On the use of mobile GPU for accelerating malware detection using trace analysis ».

- Mohamed Fekih Ahmed, Chamseddine Talhi, Mohamed Cheriet. 2015 « Towards flexible, scalable and autonomic virtual tenant slices ».

- Maroua Ben Attia, Chamseddine Talhi, Abdelwahab Hamou-Lhadj, Babak Khosravifar, Vincent Turpaud, Mario Couture. 2015 « On-device anomaly detection for resource-limited systems ».

- Mohamed Ali El-Serngawy, Chamseddine Talhi. 2015 « CaptureMe: attacking the user credential in mobile banking applications ».

- Alireza Shameli-Sendi, Yosr Jarraya, Mohamed Fekih-Ahmed, Makan Pourzandi, Chamseddine Talhi, Mohamed Cheriet. 2015 « Optimal placement of sequentially ordered virtual security appliances in the cloud ».

- Hanine Tout, Azzam Mourad, Chamseddine Talhi. 2015 « Model-driven specification and design-level analysis of XACML policies ».

- Hanine Tout, Chamseddine Talhi, Nadjia Kara, Azzam Mourad. 2015 « Towards an offloading approach that augments multi-persona performance and viability ».

- Mohamed Ali El-Serngawy, Chamseddine Talhi. 2014 « Securing business data on android smartphones ».

- Mohamed Fekih Ahmed, Chamseddine Talhi, Makan Pourzandi, Mohamed Cheriet. 2014 « A software-defined scalable and autonomous architecture for multi-tenancy ».

- Abdelfattah Amamra, Chamseddine Talhi, Jean-Marc Robert. 2013 « Impact of Dataset Representation on Smartphone Malware Detection Performance ».

- M. A. Fekih, C. Talhi, M. Pourzandi, M. Cheriet. 2013 « Virtual data center scalability using open flow controller ».

- Abdelfattah Amamra, Chamseddine Talhi, Jean-Marc Robert. 2012 « Performance evaluation of multi-pattern matching algorithms on smartphone ».

- Abdelfattah Amamra, Chamseddine Talhi, Jean-Marc Robert. 2012 « Smartphone malware detection: From a survey towards taxonomy ».

- Abdelfattah Amamra, Chamseddine Talhi, Jean-Marc Robert, Martin Hamiche. 2012 « Enhancing smartphone malware detection performance by applying machine learning hybrid classifiers ».

- Hanine Tout, Azzam Mourad, Hamdi Yahyaoui, Chamseddine Talhi, Hadi Otrok. 2012 « Towards a BPEL model-driven approach for web services security ».

- Mourad Debbabi, Abdelouahed Gherbi, Lamia Ketari, Chamseddine Talhi, Nadia Twabi, Hamdi Yahyaoui, Sami Zhioua. 2004 « A dynamic compiler for embedded Java virtual machines ».

- Mourad Debbabi, Abdelouahed Gherbi, Lamia Ketari, Chamseddine Talhi, Hamdi Yahyaoui, Sami Zhioua. 2004 « A synergy between efficient interpretation and fast selective dynamic compilation for the acceleration of embedded Java virtual machines ».

- Djedjiga Mouheb, Mourad Debbabi, Makan Pourzandi, Lingyu Wang, Mariam Nouh, Raha Ziarati, Dima Alhadidi, Chamseddine Talhi, Vitor Lima. 2015 « Aspect-Oriented Security Hardening of UML Design Models ». Springer International Publishing. 237 p.